DES sekarang dianggap tidak aman untuk banyak aplikasi. Hal ini terutama disebabkan oleh 56-bit ukuran kunci yang terlalu kecil; pada bulan Januari 1999, distributed.net dan Electronic Frontier Foundation bekerjasama untuk publik memecahkan kunci DES dalam 22 jam dan 15 menit . Ada juga beberapa hasil analitis teori yang menunjukkan kelemahan dalam cipher, meskipun mereka tidak layak untuk me-mount dalam praktek. Algoritma diyakini praktis aman dalam bentuk Triple DES, meskipun ada serangan teoretis. Dalam beberapa tahun terakhir, sandi telah digantikan oleh Advanced Encryption Standard (AES). Selanjutnya, DES telah ditarik sebagai standar oleh Institut Nasional Standar dan Teknologi (sebelumnya National Bureau of Standards).

Dalam beberapa dokumentasi, pembedaan dibuat antara DES sebagai standar dan algoritma DES yang disebut sebagai DEA (Data Encryption Algorithm). Ketika berbicara, “DES” adalah salah dieja sebagai singkatan (/ ˌ ː ˌ di ɛs i ː /), atau diucapkan sebagai satu-suku kata akronim (/ dɛz /).

Asal usul DES kembali ke awal 1970-an. Pada tahun 1972, setelah menyimpulkan sebuah kajian mengenai pemerintah AS kebutuhan keamanan komputer, badan standar AS NBS (Biro Standar Nasional) – sekarang bernama NIST (Lembaga Nasional Standar dan Teknologi) – mengidentifikasi kebutuhan pemerintah secara luas untuk enkripsi standar unclassified, informasi sensitif. Oleh karena itu, pada tanggal 15 Mei 1973, setelah berkonsultasi dengan NSA, NBS diminta proposal untuk sebuah sandi yang akan memenuhi kriteria desain yang ketat. Tak satu pun dari pengiriman Namun, ternyata cocok. Permintaan kedua dikeluarkan pada tanggal 27 Agustus 1974. Kali ini, IBM mengajukan calon yang dianggap dapat diterima – sebuah sandi yang berkembang selama periode 1973-1974 didasarkan pada algoritma sebelumnya, Horst Feistel’s Lucifer sandi. Tim di IBM yang terlibat dalam desain dan analisis cipher termasuk Feistel, Walter Tuchman, Don Coppersmith, Alan Konheim, Carl Meyer, Mike Matyas, Roy Adler, Edna Grossman, Bill Notz, Lynn Smith, dan Bryant Tuckerman.

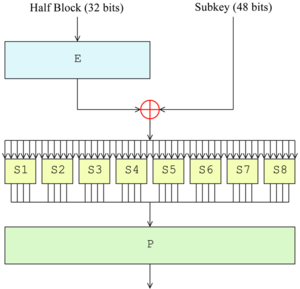

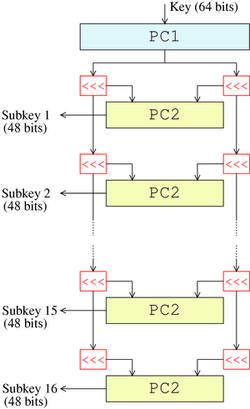

DES adalah tipikal blok cipher – suatu algoritma yang membutuhkan tetap serangkaian panjang dan mengubah bit plaintext melalui serangkaian operasi rumit ke bitstring ciphertext lain yang sama panjang. Dalam kasus DES, ukuran blok adalah 64 bit. DES juga menggunakan kunci untuk menyesuaikan transformasi, dekripsi sehingga dapat dianggap hanya dapat dilakukan oleh orang-orang yang mengetahui kunci tertentu yang digunakan untuk mengenkripsi. Nampaknya kunci terdiri dari 64-bit, namun hanya 56 di antaranya yang benar-benar digunakan oleh algoritma. Delapan bit digunakan hanya untuk memeriksa paritas, dan kemudian dibuang. Maka panjang kunci yang efektif adalah 56 bit, dan biasanya dikutip seperti itu.

Seperti cipher blok lain, DES dengan sendirinya bukanlah sarana yang aman untuk enkripsi dimana bukan digunakan dalam modus operasi. FIPS-81 menetapkan beberapa mode untuk digunakan dengan DES.

Untuk setiap sandi, metode yang paling dasar dari serangan brute force – mencoba setiap kemungkinan kunci pada gilirannya. Panjang kunci menentukan jumlah kemungkinan kunci, dan karenanya kelayakan pendekatan ini. Untuk DES, pertanyaan yang diajukan mengenai kecukupan ukuran kunci dari awal, bahkan sebelum itu diadopsi sebagai standar, dan itu adalah ukuran kunci kecil, daripada teoretis kriptoanalisis, yang mendiktekan kebutuhan algoritma pengganti. Sebagai hasil dari diskusi yang melibatkan konsultan eksternal termasuk NSA, ukuran kunci berkurang dari 128 bit menjadi 56 bit untuk ukuran satu chip EFF’s US $ 250.000 DES mesin retak adat yang terdapat 1.856 keripik dan kasar bisa memaksa seorang DES kunci dalam hitungan hari – foto menunjukkan sebuah papan sirkuit DES Cracker dilengkapi dengan beberapa Deep Crack chip.

Dalam dunia akademis, berbagai proposal untuk cracking DES-mesin yang canggih. Pada tahun 1977, Diffie dan Hellman mengusulkan suatu mesin seharga sekitar US $ 20 juta yang dapat menemukan kunci DES dalam satu hari. Pada 1993, Wiener telah mengusulkan kunci mesin pencari seharga US $ 1 juta yang akan menemukan kunci dalam 7 jam. Namun, tak satu pun dari proposal awal ini pernah dilaksanakan-atau, paling tidak, tidak ada implementasi yang umum diakui. Kerentanan DES praktis ditunjukkan di akhir 1990-an. Pada tahun 1997, RSA Security mensponsori serangkaian kontes, menawarkan hadiah $ 10.000 untuk tim pertama yang memecahkan pesan yang dienkripsi dengan DES untuk kontes. Kontes yang dimenangkan oleh DESCHALL Project, dipimpin oleh Rocke Verser, Matt Curtin, dan Justin Dolske, menggunakan siklus siaga ribuan komputer di seluruh Internet. Kelayakan cracking DES dengan cepat telah didemonstrasikan di tahun 1998, ketika sebuah custom DES-kerupuk dibangun oleh Electronic Frontier Foundation (EFF), sebuah kelompok hak-hak sipil dunia maya, pada biaya sekitar US $ 250.000 (lihat EFF DES cracker). Motivasi mereka adalah untuk menunjukkan bahwa DES ini dipecahkan dalam praktek maupun dalam teori: “Ada banyak orang yang tidak percaya akan kebenaran sampai mereka dapat melihat dengan mata mereka sendiri. Showing mereka sebuah mesin fisik yang dapat memecahkan DES dalam beberapa hari adalah satu-satunya cara untuk meyakinkan beberapa orang bahwa mereka benar-benar tidak dapat mempercayai mereka untuk keamanan DES. ” Mesin dipaksa brute kunci dalam sedikit lebih dari 2 hari pencarian.

Satu-satunya peretas DES yg dikonfirmasi adalah mesin Copacobana dibangun pada 2006 oleh tim dari Universitas Bochum dan Kiel, baik di Jerman. Tidak seperti mesin EFF, Copacobana terdiri dari tersedia secara komersial, reconfigurable sirkuit terpadu. 120 dari Field-programmable ini gerbang array (FPGAs) dari Xilinx jenis Spartan3-1000 dijalankan secara paralel. Mereka dikelompokkan dalam 20 DIMM modul, masing-masing berisi 6 FPGAs. Penggunaan hardware reconfigurable membuat mesin yang berlaku untuk tugas-tugas memecahkan kode lain juga. Salah satu aspek yang lebih menarik dari Copacobana adalah faktor biaya. Satu mesin dapat dibangun untuk sekitar $ 10,000. Penurunan biaya oleh kira-kira faktor 25 di atas mesin EFF adalah sebuah contoh yang mengesankan bagi perbaikan terus-menerus perangkat keras digital. Menyesuaikan inflasi selama 8 tahun menghasilkan peningkatan yang lebih tinggi sekitar 30x. Sejak 2007, SciEngines GmbH, perusahaan spin-off dari dua mitra proyek dari Copacobana telah ditingkatkan dan dikembangkan Copacobana pengganti. Pada tahun 2008 mereka Copacobana RIVYERA mengurangi waktu untuk istirahat DES kurang dari satu hari, menggunakan enkripsi 128 Spartan-3 5000′s.

Tidak ada komentar:

Posting Komentar